| /templates/sosiski |

|

/ ПМ | 0 | 216.73.216.54 |

видеокарты NVIDIA & AMD: https://www.torrentgame.ru/5071-install-nvidia-amd.html

ошибка D3D12 обычно значит что игра или программа не может правильно инициализировать DirectX 12

основные причины на винде

видеокарта не поддерживает DirectX 12

старые драйвера GPU

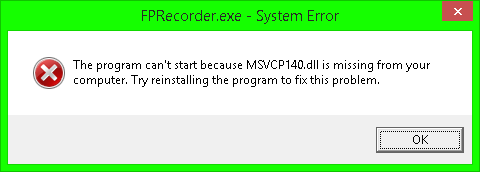

не хватает системных библиотек (DirectX runtime, Visual C++ redistributable)

запуск на Windows ниже 10 (там DX12 нет)

повреждённые файлы самой игры

что можно

проверить какая у тебя видеокарта и тянет ли она D3D12

обновить драйвера (NVIDIA/AMD/Intel)

поставить последние пакеты DirectX End-User Runtimes (June 2010) и Visual C++ 2015–2022 Redistributable

если Win10/11 — обновить систему до последнего билда

в настройках игры попробовать переключить на DirectX 11 если есть опци

Никогда не используйте систему Linux. игры работают стабильно на Windows

УВЕЛИЧЕНИЕ ФПС [FPS BOOST]

www.fluxfluxfluxfluxfluxflux.ru

«Hardcore» методам оптимизации Windows

Оптимизация NTFS (Legacy-хлам)

Windows до сих пор тянет поддержку имен файлов в формате 8.3 (из DOS) и обновляет время последнего доступа к каждой папке. Это тормозит файловую систему.

PowerShell

# Отключаем создание имен 8.3

fsutil behavior set disable8dot3 1

# Отключаем обновление времени последнего доступа

fsutil behavior set disablelastaccess 1

Режим MSI (Message Signaled Interrupts)

По умолчанию многие устройства (видеокарта, сетевая) работают в режиме совместимости (Line-based), что создает очередь прерываний. Перевод их в MSI Mode снижает задержки ввода.

Используй утилиту MSI Mode Tool v3.

Найди свою видеокарту и сетевой контроллер.

Поставь галочку в колонке MSI, а в Interrupt Priority выбери High.

Нажми Apply и перезагрузись.

6. Схема питания «Ultimate Performance»

В серверной винде она может быть скрыта. Она отключает все парковки ядер и задержки переключения частот.

PowerShell

powercfg -duplicatescheme e9a42b02-d5df-448d-aa00-03f14749eb61

После этого выбери её в powercfg.cpl.

7. Удаление «Experience» пакетов

В Server 2025 всё еще есть компоненты телеметрии и «пользовательского опыта». Удалим их через DISM:

PowerShell

dism /online /get-packages /format:table | findstr "Experience"

# Если найдешь пакеты типа Client-LanguagePack или Experience-Desktop, их можно снести.

Раз хочешь копать Local Group Policy (gpedit.msc) до талого, давай пройдемся по тем веткам, которые обычно не трогают «блогеры», но которые реально разгружают ядро и убирают микрофризы в Windows .

Тотальная кастрация Телеметрии (Deep GPO)

В 2025-й винде телеметрия работает даже на серверах. Выключаем её на уровне движка.

Путь: Computer Configuration -> Administrative Templates -> Windows Components -> Data Collection and Preview Builds.

Параметры:

Allow Diagnostic Data -> Disabled (или ставим 0 - Security).

Configure telemetry opt-in setting user interface -> Disabled (чтобы юзер не мог включить её обратно).

Limit Enhanced Diagnostic Data to the minimum required by Windows Analytics -> Enabled.

Отключение «Потребительского опыта» (Consumer Features)

Даже в Server 2025 лезут советы от Microsoft, предложения установить софт и прочий мусор.

Путь: Computer Configuration -> Administrative Templates -> Windows Components -> Cloud Content.

Параметры:

Turn off Microsoft consumer experiences -> Enabled.

Do not suggest third-party content in Windows spotlight -> Enabled.

Планировщик задач (Task Scheduler) — Самая «грязь»Многие GPO не работают, потому что в Планировщике висят задачи, которые их перехватывают. Нажми Win + R -> taskschd.msc и отключи эти ветки (Disable):Ветка (внутри Microsoft\Windows)Что делает (почему отключаем)Application ExperienceВсе задачи (AitAgent и прочее) — это сбор инфы о твоем софте.Customer Experience Improvement ProgramСбор данных о твоем «опыте». Грузит CPU.DiskDiagnosticСбор данных о здоровье диска для отправки в MS.Power Efficiency DiagnosticsПостоянный мониторинг питания. Лишние циклы процессора.

проверка на «паразитов» прерываний:

Твой очень чувствителен к задержкам. Есть такая системная штука Power Throttling — она пытается экономить энергию, «придушивая» фоновые процессы, что вызывает микро-лаги.

Отключим её глобально:

PowerShell

reg add "HKLM\Software\Policies\Microsoft\Power\PowerThrottling" /v PowerThrottlingOff /t REG_DWORD /d 1 /f

ВЫРЕЗАТЬ WINDOWS DEFENDER

Вырезаем через DISM (самый мощный метод)

Вставь это в PowerShell (Admin) по очереди. Если на какой-то пункт напишет «Feature name not found», просто иди к следующему:

PowerShell

dism /online /disable-feature /featurename:Windows-Defender-Default-Definitions

dism /online /disable-feature /featurename:Windows-Defender

dism /online /disable-feature /featurename:Windows-Defender-Gui

Тотальная блокировка через реестр (Kill-switch)

# Отключаем антишпион и антивирус через политики

reg add "HKLM\SOFTWARE\Policies\Microsoft\Windows Defender" /v DisableAntiSpyware /t REG_DWORD /d 1 /f

reg add "HKLM\SOFTWARE\Policies\Microsoft\Windows Defender" /v DisableRealtimeMonitoring /t REG_DWORD /d 1 /f

# Принудительно ставим службам статус "Disabled" (4)

reg add "HKLM\SYSTEM\CurrentControlSet\Services\WinDefend" /v Start /t REG_DWORD /d 4 /f

reg add "HKLM\SYSTEM\CurrentControlSet\Services\WdNisSvc" /v Start /t REG_DWORD /d 4 /f

reg add "HKLM\SYSTEM\CurrentControlSet\Services\Sense" /v Start /t REG_DWORD /d 4 /f

reg add "HKLM\SYSTEM\CurrentControlSet\Services\SecurityHealthService" /v Start /t REG_DWORD /d 4 /f

# Убиваем уведомления в трее

reg add "HKLM\SOFTWARE\Policies\Microsoft\Windows Defender Security Center\Systray" /v HideSystray /t REG_DWORD /d 1 /f

ОШИБКА БУДЕТ

reg : ERROR: Access is denied.

At line:9 char:1

+ reg add "HKLM\SYSTEM\CurrentControlSet\Services\SecurityHealthService ...

+ ~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

+ CategoryInfo : NotSpecified: (ERROR: Access is denied.:String) [], RemoteException

+ FullyQualifiedErrorId : NativeCommandError

Gemini said

Этот "Access is denied" — классика. Служба SecurityHealthService защищена механизмом Tamper Protection (Защита от подделки). Даже админ не может тронуть этот ключ реестра, пока работает драйвер защиты.

Чтобы добить эту гадину, у нас есть два пути: быстрый (через реестр в Safe Mode) или "хитрый" (через смену владельца ключа).

Способ 1: Самый надежный (Safe Mode)

В безопасном режиме драйверы защиты не грузятся, и ты — полный хозяин системы.

Зажми Shift и нажми Restart (или введи shutdown /r /o /t 0 в консоль).

Выбери Troubleshoot -> Advanced options -> Startup Settings -> Restart.

Нажми 4 или 5 (Safe Mode).

В безопасном режиме просто запусти ту же команду:

PowerShell

reg add "HKLM\SYSTEM\CurrentControlSet\Services\SecurityHealthService" /v Start /t REG_DWORD /d 4 /f

Перезагрузись в обычный режим.

Без перезагрузки (NSudo / PowerRun)

Если не хочешь прыгать в Safe Mode, тебе нужна утилита, которая запускает команды от имени TrustedInstaller (уровнем выше админа).

Если есть возможность скачать, ищи NSudo или PowerRun.

Запускаешь NSudo.exe.

Выбираешь пользователя TrustedInstaller.

Вставляешь команду:

cmd /c reg add "HKLM\SYSTEM\CurrentControlSet\Services\SecurityHealthService" /v Start /t REG_DWORD /d 4 /f

Жмешь Run.

Способ 3: Ручная смена прав (Regedit)

Если хочешь здесь и сейчас руками:

Win + R -> regedit.

Иди в HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SecurityHealthService.

ПКМ на папке -> Permissions -> Advanced.

Сверху в поле Owner нажми Change.

Впиши Administrators и нажми OK.

Поставь галочку "Replace owner on subcontainers and objects".

В списке разрешений дай группе Administrators — Full Control.

Теперь снова запусти свою команду в PowerShell — ошибка доступа исчезнет.

===============================

Будем после этого чистить WinSxS или настроим MSI Mode для видеокарты

запретить запись в папку C:\Windows железно вообще даже самой винде в саму себя

Как сделать ПРАВИЛЬНО (UWF — Unified Write Filter)

# Установка компонента

Install-WindowsFeature -Name Web-Http-Errors # (Шутка, вот реальный компонент ниже)

dism /online /enable-feature /featurename:Client-UnifiedWriteFilter

# Включение фильтра для диска C

uwfmgr filter enable

uwfmgr volume protect C:

После ребута диск C станет "замороженным". Любые изменения (вирусы, мусор, логи) удалятся после перезагрузки.

Как реализовать твой запрос (защита только Windows)

Поскольку защищается весь диск, нам нужно добавить в исключения всё, кроме папки Windows. Тогда изменения в профиле пользователя, документах и базах данных будут сохраняться на SSD «железно», а любые изменения в системных папках — стираться после ребута.

Выполни эти команды в PowerShell (Admin):

PowerShell

# 1. Сначала устанавливаем компонент (если еще не сделал)

dism /online /enable-feature /featurename:Client-UnifiedWriteFilter

# 2. Добавляем основные папки в исключения (чтобы они НЕ сбрасывались)

# Исключаем профили пользователей (Рабочий стол, Документы и т.д.)

uwfmgr file add-exclusion "C:\Users"

# Исключаем Program Files (если хочешь, чтобы софт сохранял настройки/обновы)

uwfmgr file add-exclusion "C:\Program Files"

uwfmgr file add-exclusion "C:\Program Files (x86)"

# Исключаем корень диска (если там есть свои папки)

uwfmgr file add-exclusion "C:\ProgramData"

# 3. Включаем защиту тома

uwfmgr volume protect C:

# 4. Активируем фильтр

uwfmgr filter enable

Что получится в итоге:

Папка C:\Windows: Любой файл, удаленный или измененный здесь (вирусом, тобой или самой виндой), вернется на место после перезагрузки.

Папка C:\Users: Всё, что ты сохранишь на рабочий стол или в «Мои документы», останется на диске навсегда.

Реестр: По умолчанию реестр тоже сбрасывается. Если тебе нужно, чтобы настройки системы сохранялись, нужно добавить в исключения файлы кустов реестра, но это рискованно (может «выжить» какой-нибудь системный мусор).

⚠️ Важное предупреждение

После ввода команд выше обязательна перезагрузка.

Если ты захочешь что-то «железно» поменять в самой папке C:\Windows (например, подкинуть драйвер или изменить системный конфиг), тебе придется сначала временно отключить защиту:

PowerShell

uwfmgr filter disable

# Ребут -> Изменения -> Ребут -> uwfmgr filter enable

UNIX:1771498503